Archives : Tous les articles du blog

Un grand nom du secteur des assurances adopte la plateforme cloud Guardian PIAM pour soutenir sa croissance

Chaque jour, une compagnie d’assurance internationale assiste ses clients avec

Ouvrir la voie à l’avenir en matière de sécurité des infrastructures : la collaboration avant-gardiste entre Alert Enterprise et SAP dans le domaine de l’edge au cloud

Dans le sillage des menaces cyber-physiques émergentes et de l’évolution

Comment l’IA générative aide à atténuer les menaces externes et internes pour une grande institution financière

Le paysage des menaces évolue en permanence à mesure que

Faire de la sécurité un moteur d’activité : comment créer un programme Security 360

Dans le monde numérique trépidant où nous vivons, la sécurité

Utiliser le logiciel de gestion des visiteurs d’Alert Enterprise pour répondre aux exigences du programme CTPAT en matière de contrôle d’accès physique

À mesure que l’ère numérique progresse, assurer une sécurité physique

Au-delà du battage médiatique : explorer un nouveau monde de chatbots et de technologie d’IA, en toute sécurité

Aujourd’hui, l’IA générative est devenue un terme familier. Les utilisateurs

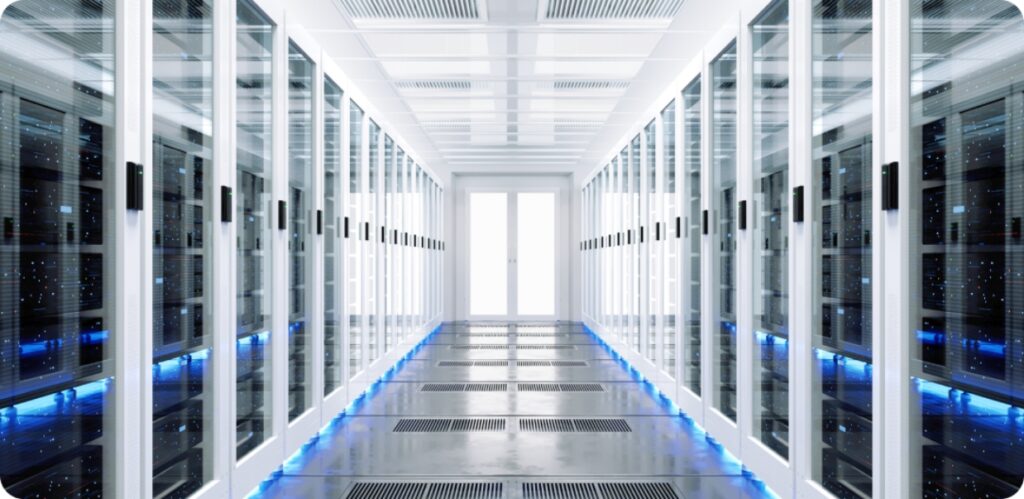

Une grande entreprise mondiale de services informatiques choisit Guardian d’Alert Enterprise pour son déploiement à l’échelle mondiale

How do you create friction-free and automated workplace access and

Évaluation des systèmes de contrôle d’accès : du DAC au PBAC

Dans le paysage cyberphysique en constante évolution d’aujourd’hui, sécuriser l’accès

Le leader de l’industrie automobile fait passer les opérations et la sécurité de ses usines à la vitesse supérieure

Dans le secteur automobile, une minute d’arrêt équivaut à 22 000 dollars